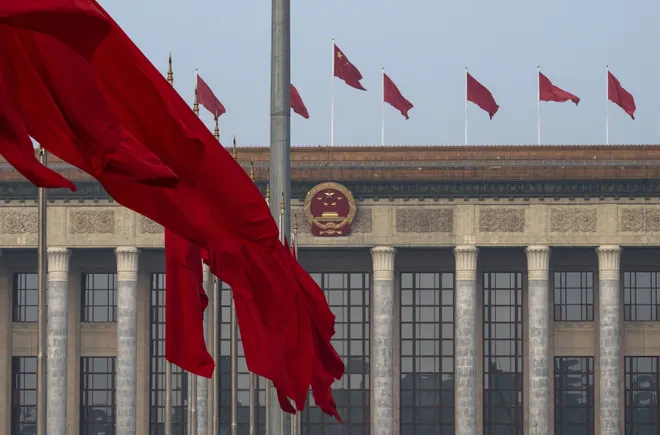

Los piratas informáticos que trabajan para el gobierno chino ocultan cada vez más sus ataques detrás de redes ya preparadas de enrutadores pirateados y otros equipos de red, dijeron el jueves Estados Unidos y varios aliados.

El uso que hacen los atacantes de estas llamadas redes encubiertas no es nuevo, dijeron las agencias en un aviso conjunto“pero los actores cibernéticos del nexo con China ahora los están utilizando estratégicamente y a escala”.

Al canalizar su actividad a través de equipos de red comprometidos (principalmente enrutadores para pequeñas oficinas y oficinas domésticas (SOHO), pero también dispositivos de Internet de las cosas), los piratas informáticos pueden ofuscar sus orígenes y dificultar que los defensores detecten el reconocimiento, la implementación de malware y la filtración de datos.

Los piratas informáticos vinculados a China utilizaron la botnet KV, que incluía cientos de dispositivos infectados con malware, para los ataques Volt Typhoon a la infraestructura crítica de EE. UU., y la botnet Raptor Train, que incluía más de 200.000 dispositivos, para los ataques Flax Typhoon a Taiwán. Operaciones del Departamento de Justicia interrumpió a ambos esas redes de bots eliminando el malware de los piratas informáticos de los dispositivos infectados.

Otra botnet SOHO vinculada a China apoyó “una vasta y prolongada operación de intrusión” contra Japón y Taiwán, según un informe de junio de 2025 de SecurityScorecard, que denominó a la botnet LapDog.

Estados Unidos y sus aliados tienen pruebas de que las empresas chinas de ciberseguridad construyen y mantienen redes encubiertas para uso de Beijing, según el nuevo aviso.

La Agencia de Seguridad de Infraestructura y Ciberseguridad, el FBI, la NSA y el Centro de Delitos Cibernéticos del Departamento de Defensa emitieron la alerta junto con agencias de inteligencia y ciberseguridad de Australia, Canadá, Alemania, Japón, Países Bajos, Nueva Zelanda, España y Suecia.

Frenesí de piratería de enrutadores

Otros gobiernos han utilizado botnets para disfrazar sus ciberataques. En abril, el FBI borró el malware de los enrutadores SOHO que la agencia de inteligencia militar de Rusia estaba Usar para piratear organizaciones gubernamentales y de infraestructura crítica..

Las preocupaciones sobre las vulnerabilidades de seguridad de los enrutadores se han vuelto tan intensas que en marzo la Comisión Federal de Comunicaciones prohibió la importación de enrutadores fabricados en el extranjerodiciendo que los dispositivos representaban un riesgo demasiado grande para la cadena de suministro. A mediados de abril, la FCC enrutadores Netgear exentos de la prohibición.

¿Qué pueden hacer los defensores?

Para evitar que sus dispositivos conectados a Internet formen parte de una red encubierta, según el aviso, los profesionales de la seguridad deben mapear sus redes, desarrollar una comprensión clara de cómo es la conectividad normal, consultar inteligencia sobre amenazas sobre botnets y requerir conexiones remotas para utilizar la autenticación multifactor.

Las organizaciones de alto riesgo deberían considerar el uso de listas de IP permitidas y otros controles de acceso para limitar las conexiones externas, exigiendo certificados SSL, segmentando redes y aplicando principios de confianza cero, según el aviso.

«Si un grupo de amenazas en particular ahora pudiera provenir de una de muchas redes encubiertas, cada una con potencialmente cientos de miles de puntos finales, y cada una utilizada por múltiples actores de amenazas, los viejos paradigmas de defensa de la red de listas estáticas de bloqueo de IP maliciosas serán menos efectivos», advirtió el aviso. «Esto se ve agravado por la naturaleza dinámica de estas redes donde se agregarán nuevos nodos a medida que los dispositivos antiguos sean parcheados o retirados de uso».

Corrección: una versión anterior de esta historia indicaba erróneamente el alcance de la excepción de Netgear a la prohibición de importación de enrutadores de la FCC.

Fuente