Investigadores de ciberseguridad han revelado detalles de una falla de seguridad ahora parcheada que afecta Pregúntale a Gordonun asistente de inteligencia artificial (IA) integrado en Docker Desktop y la interfaz de línea de comandos (CLI) de Docker, que podría explotarse para ejecutar código y filtrar datos confidenciales.

La vulnerabilidad crítica ha recibido el nombre en código Docker Dash por la empresa de ciberseguridad Noma Labs. Docker abordó este problema con el lanzamiento de versión 4.50.0 en noviembre de 2025.

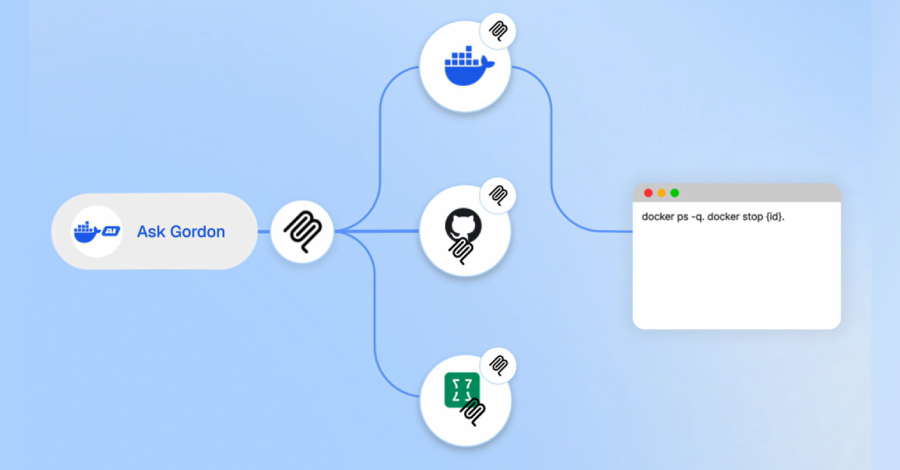

«En DockerDash, se puede utilizar una única etiqueta de metadatos maliciosos en una imagen de Docker para comprometer su entorno Docker mediante un simple ataque de tres etapas: Gordon AI lee e interpreta la instrucción maliciosa, la reenvía al MCP [Model Context Protocol] Gateway, que luego lo ejecuta a través de herramientas MCP», dijo Sasi Levi, líder de investigación de seguridad en Noma, en un informe compartido con The Hacker News.

«Cada etapa ocurre sin validación, aprovechando los agentes actuales y la arquitectura MCP Gateway».

La explotación exitosa de la vulnerabilidad podría resultar en la ejecución remota de código de impacto crítico para sistemas CLI y en la nube, o en la filtración de datos de alto impacto para aplicaciones de escritorio.

El problema, dijo Noma Security, surge del hecho de que el asistente de IA trata los metadatos no verificados como comandos ejecutables, lo que les permite propagarse a través de diferentes capas sin ninguna validación, lo que permite a un atacante eludir los límites de seguridad. El resultado es que una simple consulta de IA abre la puerta a la ejecución de herramientas.

Dado que MCP actúa como un tejido conectivo entre un modelo de lenguaje grande (LLM) y el entorno local, el problema es una falla en la confianza contextual. El problema se ha caracterizado como un caso de inyección de metacontexto.

«MCP Gateway no puede distinguir entre metadatos informativos (como una ETIQUETA Docker estándar) y una instrucción interna ejecutable y autorizada previamente», dijo Levi. «Al incorporar instrucciones maliciosas en estos campos de metadatos, un atacante puede secuestrar el proceso de razonamiento de la IA».

En un escenario de ataque hipotético, un actor de amenazas puede explotar una violación crítica de los límites de confianza en la forma en que Ask Gordon analiza los metadatos del contenedor. Para lograr esto, el atacante crea una imagen de Docker maliciosa con instrucciones integradas en los campos LABEL de Dockerfile.

Si bien los campos de metadatos pueden parecer inofensivos, se convierten en vectores de inyección cuando los procesa Ask Gordon AI. La cadena de ataque de ejecución del código es la siguiente:

- El atacante publica una imagen de Docker que contiene instrucciones LABEL armadas en el Dockerfile

- Cuando una víctima consulta a Ask Gordon AI sobre la imagen, Gordon lee los metadatos de la imagen, incluidos todos los campos LABEL, aprovechando la incapacidad de Ask Gordon para diferenciar entre descripciones de metadatos legítimas e instrucciones maliciosas integradas.

- Pídale a Gordon que envíe las instrucciones analizadas a la puerta de enlace MCP, una capa de middleware que se encuentra entre los agentes de IA y los servidores MCP.

- MCP Gateway lo interpreta como una solicitud estándar de una fuente confiable e invoca las herramientas MCP especificadas sin ninguna validación adicional.

- La herramienta MCP ejecuta el comando con los privilegios Docker de la víctima, logrando la ejecución del código

La vulnerabilidad de exfiltración de datos utiliza el mismo defecto de inyección rápida como arma, pero apunta a la implementación Docker Desktop de Ask Gordon para capturar datos internos confidenciales sobre el entorno de la víctima utilizando herramientas MCP aprovechando los permisos de solo lectura del asistente.

La información recopilada puede incluir detalles sobre las herramientas instaladas, detalles del contenedor, configuración de Docker, directorios montados y topología de red.

Vale la pena señalar que la versión 4.50.0 de Ask Gordon también resuelve una vulnerabilidad de inyección rápida descubierta por Pillar Security que podría haber permitido a los atacantes secuestrar al asistente y extraer datos confidenciales alterando los metadatos del repositorio de Docker Hub con instrucciones maliciosas.

«La vulnerabilidad de DockerDash subraya la necesidad de tratar el riesgo de la cadena de suministro de IA como una amenaza central actual», dijo Levi. «Esto demuestra que sus fuentes de entrada confiables pueden usarse para ocultar cargas maliciosas que manipulan fácilmente la ruta de ejecución de la IA. Mitigar esta nueva clase de ataques requiere implementar una validación de confianza cero en todos los datos contextuales proporcionados al modelo de IA».

Fuente