TAG-150 está ejecutando una operación multifacética y relativamente exitosa de malware como servicio, sin anunciarse en la web oscura. Fuente

Archivos de Categoría: Tecnología

Un actor de amenaza que posiblemente de origen ruso se ha atribuido a un nuevo conjunto de ataques dirigidos al sector energético en Kazajstán. La actividad, la Operación Codenamen Barrelfire, está vinculada a un nuevo grupo de amenazas rastreado por Seqrite Labs como ruidoso oso. El actor de amenaza ha estado activo desde al menos […]

Las vulnerabilidades más grandes pueden estar en los límites de dónde se conecta el agente de IA con el sistema empresarial. Fuente

La explotación de CVE-2025-42957 requiere "esfuerzo mínimo" y puede resultar en un compromiso completo del sistema SAP y el sistema operativo host, según los investigadores. Fuente

El mercado de seguros cibernéticos continúa deteniéndose con la desaceleración del crecimiento orgánico y la disminución de las tasas, Según un informe el miércoles de la firma de seguros global Swiss RE. El aumento de la competencia entre las aseguradoras ha llevado a un tercer año consecutivo de tasas reducidas, según el informe, ya que […]

Los expertos están de acuerdo en que ha habido mejoras sutiles, con nuevas leyes y las mejores prácticas aplicadas, pero todavía queda un largo camino por recorrer. Fuente

Marriott International está ejecutando un plan de transformación digital y de tecnología de varios años que tiene como objetivo reestructurar la empresa, reemplazar los sistemas y desarrollar un tejido de innovación nativa de la nube para acelerar la modernización. Los equipos de tecnología de la compañía están ayudando simultáneamente a escalar casos de uso generativo […]

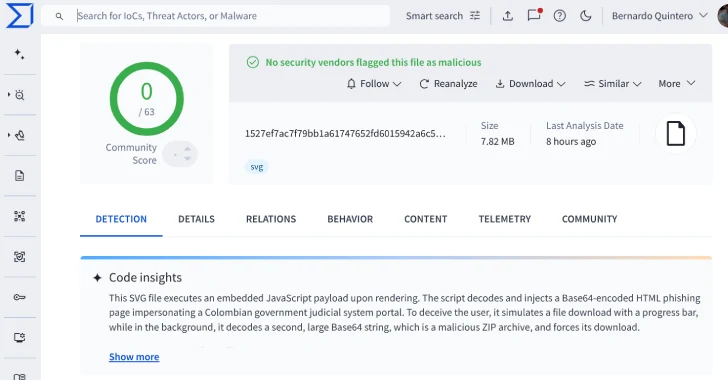

05 de septiembre de 2025Ravie LakshmananMalware / criptomoneda Los investigadores de seguridad cibernética han marcado una nueva campaña de malware que ha aprovechado los archivos de gráficos vectoriales escalables (SVG) como parte de los ataques de phishing que se hacen pasar por el sistema judicial colombiano. Los archivos SVG, según Virustase distribuyen por correo electrónico […]

El actor de amenaza detrás del marco y el cargador de malware como servicio (MAAS) llamado CastLeloader también ha desarrollado un troyano de acceso remoto conocido como Castlerat. «Disponible en las variantes de Python y C, la funcionalidad central de Castlerat consiste en recopilar información del sistema, descargar y ejecutar cargas útiles adicionales, y ejecutar […]

Se aconseja a las agencias de la rama ejecutiva civil federal (FCEB) que actualicen sus instancias de Sitecore antes del 25 de septiembre de 2025, luego del descubrimiento de un falla de seguridad Eso ha sido bajo una explotación activa en la naturaleza. El vulnerabilidadrastreado como CVE-2025-53690lleva una puntuación CVSS de 9.0 de un máximo […]