Tres agencias federales fueron partes de un aviso de seguridad global esta semana advirtiendo sobre la extensa amenaza que plantea los actores de estado-nación chino dirigidos a dispositivos de red. Fuente

Archivos de Categoría: Tecnología

NetScaler lanzó el martes actualizaciones de seguridad para vulnerabilidades en su controlador de entrega de aplicaciones y herramientas de acceso remoto, ya que advirtió que los piratas informáticos estaban explotando una falla de desbordamiento de memoria crítica. Explotación de la vulnerabilidad de desbordamiento de memoria, rastreada como CVE-2025-7775que tiene un puntaje CVSS de 9.2, podría […]

Escuche el artículo 4 min Este audio se generó automáticamente. Háganos saber si tiene comentario. Los hackers respaldados por el gobierno chino están apuntando a la infraestructura crítica y a los sistemas informáticos gubernamentales como parte de una campaña de años que incluye a los conocidos conocidos Actividad del tifón de sallos Estados Unidos y […]

Las reglas actualizadas de SBOM de CISA son un paso sólido para hacerlas más útiles para los defensores cibernéticos, pero no aborden muchas necesidades críticas, dicen los expertos. Source link

Las autoridades federales y estatales están investigando un ataque de ransomware que ha interrumpido los servicios clave en todo el estado de Nevada. El ataque del domingo interrumpió múltiples servicios gubernamentalesincluidos los sistemas telefónicos y los sitios web de la agencia estatal. Los atacantes pudieron robar datos durante la intrusión, pero los funcionarios aún no […]

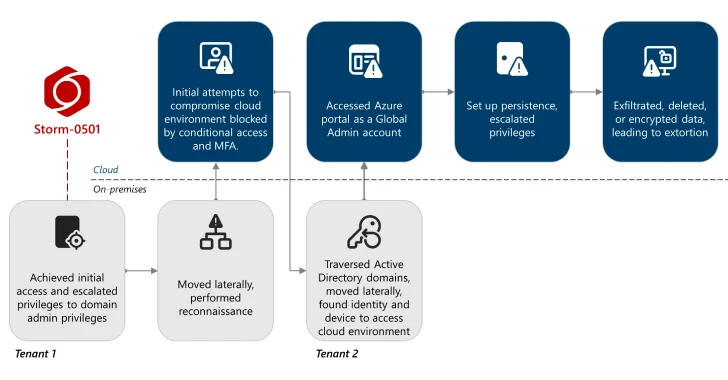

El actor de amenaza de motivación financiera conocido como Storm-0501 se ha observado que refina sus tácticas para realizar la exfiltración de datos y los ataques de extorsión dirigidos a entornos de nubes. «A diferencia del ransomware tradicional local, donde el actor de amenazas generalmente despliega malware para cifrar archivos críticos en los puntos finales […]

Tecnología

Las soluciones de Endpoint Detection and Response (EDR) son herramientas fundamentales en la ciberseguridad moderna, diseñadas para detectar, investigar y responder a actividades maliciosas en dispositivos finales como computadoras y servidores. Sin embargo, los ciberdelincuentes están desarrollando técnicas para eludir estas herramientas, lo que representa un desafío constante para los profesionales de la seguridad.

Las soluciones de Endpoint Detection and Response (EDR) son herramientas fundamentales en la ciberseguridad moderna, diseñadas para detectar, investigar y responder a actividades maliciosas en dispositivos finales como computadoras y servidores. Sin embargo, los ciberdelincuentes están desarrollando técnicas para eludir estas herramientas, lo que representa un desafío constante para los profesionales de la seguridad. En […]

Gmail: La Revolución del Correo Electrónico Gmail es uno de los servicios de correo electrónico más populares del mundo, lanzado por Google en abril de 2004. Desde su inicio, ha transformado la forma en que las personas envían y reciben correos electrónicos. A continuación, exploraremos sus principales características, ventajas y consejos para sacarle el máximo […]

Introducción En el vertiginoso mundo de las telecomunicaciones, EDRE Networks se destaca como un actor clave, gracias a sus innovaciones y compromiso con la calidad. A continuación, exploraremos algunas de las tendencias más relevantes y novedades que esta empresa está implementando en el sector. Tecnologías Emergentes Una de las áreas más emocionantes en las que […]

En un mundo cada vez más digital, la seguridad de los correos electrónicos se ha convertido en una prioridad tanto para individuos como para organizaciones. A medida que las amenazas cibernéticas evolucionan, también lo hacen las estrategias para proteger la información. A continuación, exploraremos algunas de las nuevas tendencias y medidas que están marcando la […]