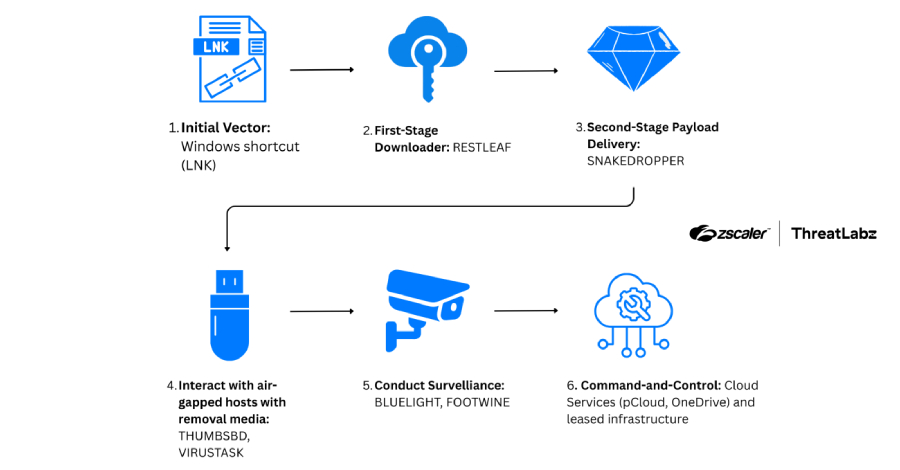

Ravie Lakshmanan27 de febrero de 2026Malware / Vigilancia El actor de amenazas norcoreano conocido como ScarCruft se ha atribuido a un nuevo conjunto de herramientas, incluida una puerta trasera que utiliza Zoho WorkDrive para comunicaciones de comando y control (C2) para recuperar más cargas útiles y un implante que utiliza medios extraíbles para transmitir comandos […]

Archivos de Categoría: Tecnología

ASF debe cumplir funciones apoyada en tecnología e IA: Agustín Caso, aspirante a auditor superior La Jornada Origen de nota

Ravie Lakshmanan27 de febrero de 2026Seguridad contra malware/Linux Investigadores de ciberseguridad han revelado detalles de un módulo Go malicioso diseñado para recopilar contraseñas, crear acceso persistente a través de SSH y ofrecer una puerta trasera de Linux llamada Rekoobe. El módulo Go, github[.]com/xinfeisoft/crypto, se hace pasar por el código base legítimo «golang.org/x/crypto», pero inyecta código […]

Con rodada y exhibición de unidades tácticas, Ejército Mexicano conmemora Día del Ejército y la Fuerza Aérea El Sol de México Origen de nota

WhatsApp México: Cómo activar los stickers de texto paso a paso El Informador Origen de nota

Ravie Lakshmanan27 de febrero de 2026Seguridad/vulnerabilidad de la red La Fundación Shadowserver ha reveló que más de 900 instancias de Sangoma FreePBX aún permanecen infectadas con web shells como parte de ataques que explotaron una vulnerabilidad de inyección de comandos a partir de diciembre de 2025. De estos, 401 instancias están ubicados en Estados Unidos, […]

Nissan Versa 2026: todo sobre su diseño, tecnología y lanzamiento en México Líder Empresarial Origen de nota

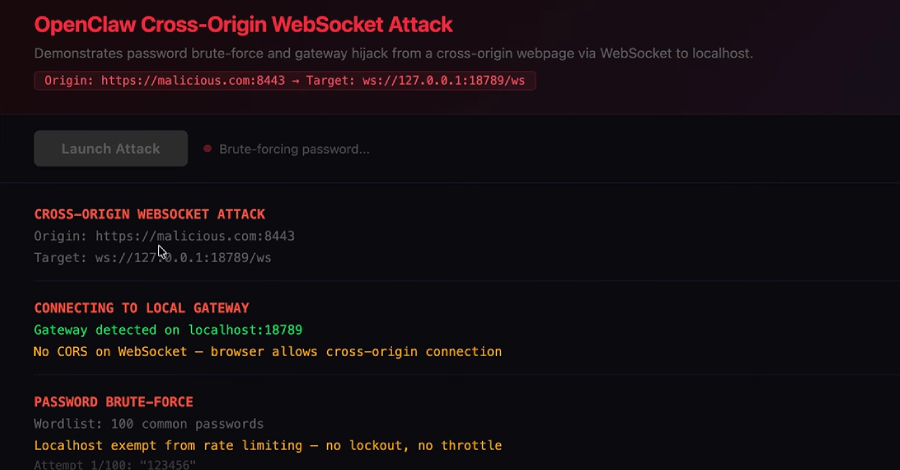

OpenClaw ha solucionado un problema de seguridad de alta gravedad que, si se hubiera explotado con éxito, podría haber permitido que un sitio web malicioso se conectara a un agente de inteligencia artificial (IA) que se ejecuta localmente y tomara el control. «Nuestra vulnerabilidad reside en el sistema central mismo: sin complementos, sin mercado, sin […]

Mexicanos almacenan más en la nube, pero sin mucha protección EL CEO Origen de nota

Una nueva investigación ha descubierto que se podría abusar de las claves API de Google Cloud, generalmente designadas como identificadores de proyecto con fines de facturación, para autenticarse en puntos finales sensibles de Gemini y acceder a datos privados. Los hallazgos provienen de Truffle Security, que descubrió casi 3.000 claves API de Google (identificadas por […]