Investigadores de ciberseguridad han descubierto campañas de malware que utilizan el ahora prevalente Hacer clic en arreglar táctica de ingeniería social para implementar Ladrón de Amatera y NetSupport rata.

La actividad observada este mes está siendo rastreado por eSentire bajo el nombre EVALUSIÓN.

visto por primera vez en junio de 2025, Amatera es juzgado para ser una evolución de ACR (abreviatura de «AcridRain») Stealer, que estaba disponible bajo el modelo de malware como servicio (MaaS) hasta que se suspendieron las ventas del malware a mediados de julio de 2024. Amatera está disponible para su compra a través de planes de suscripción que van desde $ 199 por mes hasta $ 1499 por un año.

«Amatera proporciona a los actores de amenazas amplias capacidades de exfiltración de datos dirigidas a billeteras criptográficas, navegadores, aplicaciones de mensajería, clientes FTP y servicios de correo electrónico», dijo el proveedor canadiense de ciberseguridad. «En particular, Amatera emplea técnicas de evasión avanzadas como WoW64 SysCalls para eludir los mecanismos de conexión en modo de usuario comúnmente utilizados por sandboxes, soluciones antivirus y productos EDR».

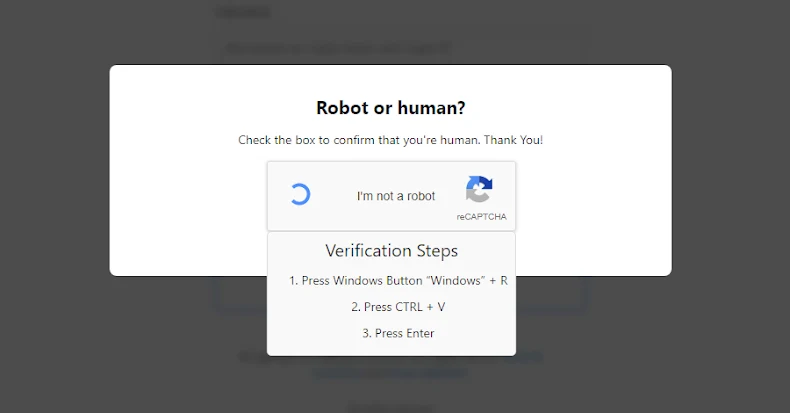

Como suele ser el caso con los ataques ClickFix, se engaña a los usuarios para que ejecuten comandos maliciosos utilizando el cuadro de diálogo Ejecutar de Windows para completar una verificación de verificación reCAPTCHA en páginas de phishing falsas. El comando inicia un proceso de varios pasos que implica el uso del binario «mshta.exe» para iniciar un script de PowerShell que es responsable de descargar un .NET descargado de MediaFire, un servicio de alojamiento de archivos.

La carga útil es la DLL de Amatera Stealer empaquetada usando PuroCrypterun cargador y criptador multifuncional basado en C# que también es anunciado como una oferta de MaaS por parte de un actor de amenazas llamado PureCoder. La DLL se inyecta en el proceso «MSBuild.exe», tras lo cual el ladrón recopila datos confidenciales y se pone en contacto con un servidor externo para ejecutar un comando de PowerShell para buscar y ejecutar NetSupport RAT.

«Lo que es particularmente digno de mención en el PowerShell invocado por Amatera es una verificación para determinar si la máquina víctima es parte de un dominio o tiene archivos de valor potencial, por ejemplo, billeteras criptográficas», dijo eSentire. «Si no se encuentra ninguno, NetSupport no se descarga».

El desarrollo coincide con el descubrimiento de varias campañas de phishing que propagan una amplia gama de familias de malware:

- Correos electrónicos que contiene Archivos adjuntos de Visual Basic Script que se hacen pasar por facturas para entregar Xgusano mediante un script por lotes que invoca un cargador de PowerShell

- Sitios web comprometidos inyectado con JavaScript malicioso que redirige a los visitantes del sitio a páginas falsas de ClickFix que imitan las comprobaciones de Cloudflare Turnstile para ofrecer NetSupport RAT como parte de un campaña en curso nombre en clave SmartApeSG (también conocido como HANEYMANEY y ZPHP)

- Usar sitios falsos de Booking.com para mostrar comprobaciones CAPTCHA falsas que emplean señuelos ClickFix para ejecutar un comando PowerShell malicioso que elimina un ladrón de credenciales cuando se ejecuta a través del cuadro de diálogo Ejecutar de Windows

- Correos electrónicos suplantación de identidad notificaciones internas de «entrega de correo electrónico» que afirmar falsamente haber bloqueado mensajes importantes relacionados con facturas pendientes, entregas de paquetes y solicitudes de cotizaciones (RFQ) para engañar a los destinatarios para que hagan clic en un enlace que desvía las credenciales de inicio de sesión con el pretexto de mover los mensajes a la bandeja de entrada

- Ataques que utilizan kits de phishing llamados Cephas (que surgieron por primera vez en agosto de 2024) y magnate 2FA para llevar a los usuarios a páginas de inicio de sesión maliciosas para el robo de credenciales

«Lo que hace que Cephas sea notable es que implementa una técnica de ofuscación distintiva y poco común», Barracuda dicho en un análisis publicado la semana pasada. «El kit oscurece su código creando caracteres invisibles aleatorios dentro del código fuente que lo ayudan a evadir los escáneres anti-phishing y obstruyen que las reglas YARA basadas en firmas coincidan con los métodos de phishing exactos».

Fuente