Los investigadores de ciberseguridad han descubierto dos nuevas extensiones maliciosas en Chrome Web Store que están diseñadas para filtrar conversaciones OpenAI ChatGPT y DeepSeek junto con datos de navegación a servidores bajo el control de los atacantes.

Los nombres de las extensiones, que en conjunto tienen más de 900.000 usuarios, se encuentran a continuación:

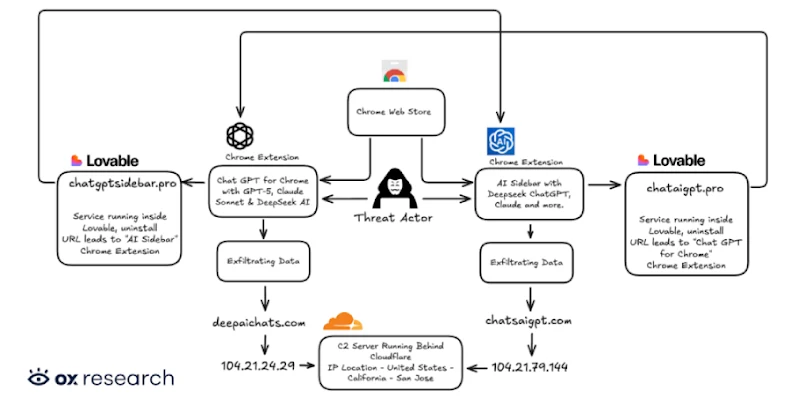

- Chat GPT para Chrome con GPT-5, Claude Sonnet y DeepSeek AI (ID: fnmihdojmnkclgjpcoonokmkhjpjechg, 600.000 usuarios)

- Barra lateral de IA con Deepseek, ChatGPT, Claude y más. (ID: inhcgfpbfdjbjogdfjbclgolkmhnooop, 300.000 usuarios)

Los hallazgos se producen semanas después Proxy VPN urbanootra extensión con millones de instalaciones en Google Chrome y Microsoft Edge, fue atrapado espiando en los chats de los usuarios con chatbots de inteligencia artificial (IA). Esta táctica de usar extensiones del navegador para capturar sigilosamente conversaciones de IA ha sido nombre en clave Caza furtiva inmediata por Anexo Seguro.

Se encontró que las dos extensiones recientemente identificadas «filtraban las conversaciones de los usuarios y todas las URL de las pestañas de Chrome a un servidor C2 remoto cada 30 minutos», dijo el investigador de OX Security, Moshe Siman Tov Bustan. «El malware agrega capacidades maliciosas al solicitar consentimiento para 'datos analíticos anónimos y no identificables' mientras en realidad extrae el contenido completo de la conversación de las sesiones de ChatGPT y DeepSeek».

Se ha descubierto que los complementos maliciosos del navegador se hacen pasar por un extensión legítima llamado «Chatea con todos los modelos de IA (Gemini, Claude, DeepSeek…) y agentes de IA» de AITOPIA que tiene alrededor de 1 millón de usuarios. Todavía están disponibles para descargar desde Chrome Web Store al momento de escribir este artículo, aunque «Chat GPT para Chrome con GPT-5, Claude Sonnet y DeepSeek AI» ha sido despojado de su insignia «Destacado».

Una vez instaladas, las extensiones maliciosas solicitan a los usuarios que les otorguen permisos para recopilar el comportamiento anónimo del navegador para supuestamente mejorar la experiencia de la barra lateral. Si el usuario acepta esta práctica, el malware integrado comienza a recopilar información sobre las pestañas abiertas del navegador y los datos de las conversaciones del chatbot.

Para lograr esto último, busca elementos DOM específicos dentro de la página web, extrae los mensajes de chat y los almacena localmente para su posterior filtración a servidores remotos («chatsaigpt[.]com» o «deepaichats[.]com»).

Es más, se ha descubierto que los actores de amenazas aprovechan Lovable, una plataforma de desarrollo web impulsada por inteligencia artificial (IA), para alojar sus políticas de privacidad y otros componentes de infraestructura («chataigpt[.]pro» o «chatgptsidebar[.]pro») en un intento de ofuscar sus acciones.

Las consecuencias de instalar dichos complementos pueden ser graves, ya que tienen el potencial de filtrar una amplia gama de información confidencial, incluidos datos compartidos con chatbots como ChatGPT y DeepSeek, y actividad de navegación web, incluidas consultas de búsqueda y URL corporativas internas.

«Estos datos pueden usarse como arma para espionaje corporativo, robo de identidad, campañas de phishing dirigidas o venderse en foros clandestinos», dijo OX Security. «Las organizaciones cuyos empleados instalaron estas extensiones pueden haber expuesto, sin saberlo, propiedad intelectual, datos de clientes e información comercial confidencial».

Las extensiones legítimas se unen a la caza furtiva inmediata

La divulgación se produce cuando Secure Anexo dijo que identificó extensiones de navegador legítimas como Similarweb y torre de sensores Mantente enfocado – cada uno con 1 millón y 600.000 usuarios, respectivamente – participando en una rápida caza furtiva.

Se dice que Similarweb introdujo la capacidad de monitorear conversaciones en mayo de 2025, con una actualización del 1 de enero de 2026 que agrega una ventana emergente de términos de servicio completos que deja explícito que los datos ingresados en las herramientas de inteligencia artificial se están recopilando para «proporcionar un análisis en profundidad del tráfico y las métricas de participación». Un 30 de diciembre de 2025, actualización de la política de privacidad también explica esto –

Esta información incluye indicaciones, consultas, contenido, archivos cargados o adjuntos (por ejemplo, imágenes, videos, texto, archivos CSV) y otras entradas que usted puede ingresar o enviar a ciertas herramientas de inteligencia artificial (IA), así como los resultados u otras salidas (incluido cualquier archivo adjunto incluido en dichas salidas) que puede recibir de dichas herramientas de IA («Entradas y Salidas de IA»).

Teniendo en cuenta la naturaleza y el alcance general de las entradas y salidas de IA y los metadatos de IA que son típicos de las herramientas de IA, es posible que algunos datos confidenciales se recopilen o procesen sin darse cuenta. Sin embargo, el objetivo del tratamiento no es recoger Datos Personales para poder identificarle. Si bien no podemos garantizar que se eliminen todos los datos personales, tomamos medidas, cuando sea posible, para eliminar o filtrar los identificadores que puede ingresar o enviar a estas herramientas de inteligencia artificial.

Un análisis más detallado ha revelado que Similarweb utiliza el raspado DOM o secuestra las API nativas del navegador como fetch() y XMLHttpRequest() (como en el caso de Urban VPN Proxy) para recopilar los datos de la conversación cargando un archivo de configuración remota que incluye una lógica de análisis personalizada para ChatGPT, Anthropic Claude, Google Gemini y Perplexity.

John Tuckner de Secure Anexo dijo a The Hacker News que el comportamiento es común a las versiones Chrome y Edge de la extensión Similarweb. El complemento para Firefox de Similarweb se actualizó por última vez en 2019.

«Está claro que ha llegado la caza furtiva para capturar sus conversaciones más sensibles y las extensiones del navegador son el vector de explotación», dijo Tuckner. «No está claro si esto viola las políticas de Google de que las extensiones deben crearse para un único propósito y no cargar código dinámicamente».

«Esto es sólo el comienzo de esta tendencia. Más empresas comenzarán a darse cuenta de que estos conocimientos son rentables. Los desarrolladores de extensiones que busquen una forma de monetizar agregarán a sus aplicaciones bibliotecas sofisticadas como esta proporcionada por las empresas de marketing».

Se recomienda a los usuarios que hayan instalado estos complementos y estén preocupados por su privacidad que los eliminen de sus navegadores y se abstengan de instalar extensiones de fuentes desconocidas, incluso si tienen la etiqueta «Destacados».

Fuente